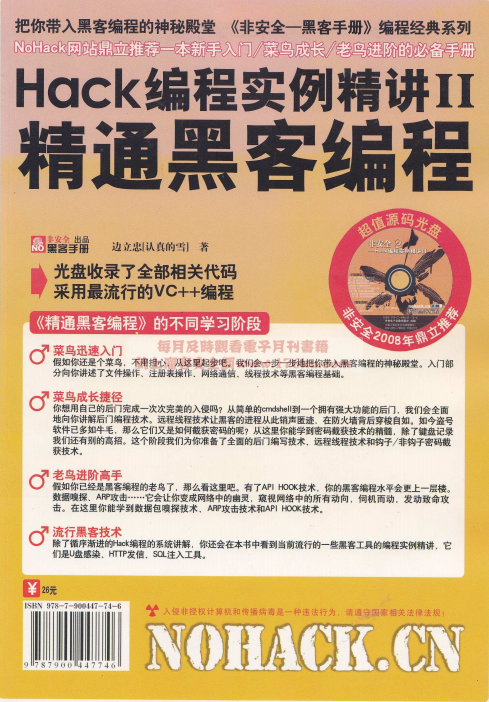

资源名称:Hack编程实例精讲II 精通黑客编程 PDF

第一章 黑客基础编程知识

1.1 黑客编程概述 10

1.1.1 黑客与编程 10

1.1.2 编程语言简介 11

1.2 VC编程基础 12

1.2.1 建立第一个无窗口工程 12

1.2.2 API编程基础 13

1.2.3 用VC写一个恶作剧程序 14

1.3 WINDOWS系统编程基础 15

1.3.1 网络通信编程基础 15

1.3.1.1 网络协议讲解 16

1.3.1.1.1 TCP/IP协议的组成 16

1.3.1.1.2 基于TCP/IP协议的数据传输 17

1.3.1.2 winsock编程基础 18

1.3.2 文件操作编程 27

1.3.2.1 文件读写编程 27

1.3.2.2 文件的复制、移动和删除 30

1.3.3 注册表编程基础 31

1.3.4 进程和线程编程 35

1.3.4.1 进程编程 35

1.3.4.2 线程编程 38

1.3.5 动态链接库编程 42

第二章 基本后门的编写

2.1 后门概述 48

2.1.1 后门的发展历史 48

2.2 简单cmdshell的实现 49

2.2.1 管道通信技术 50

2.2.2 正向连接后门编程 51

2.2.2.1 双管道后门 51

2.2.2.2 单管道后门 56

2.2.2.3 零管道后门 57

2.2.3 反向连接后门 58

2.2.4 补充(实现多连接) 59

2.3 开启远程终端的实现 60

2.4 文件查找 63

2.5 重启、关机、注销 68

2.6 实现http下载文件 71

2.7 实现cmdshell和各功能的切换 73

2.8 自启动功能的实现 76

2.8.1 注册表启动 76

2.8.2 Active X启动 78

2.8.3 系统服务启动 80

2.8.4 SVCHOST.EXE加载启动 90

第三章 高级系统后门编程实现

3.1 远程线程技术 96

3.1.1 初步的远程线程注入技术 96

3.1.2 编写远程线程注入后门 101

3.1.3 远程线程技术的发展 103

3.2 端口复用后门 106

3.2.1 后门思路 107

3.2.2 具体编程实现 107

第四章 密码截获技术

4.1 基于钩子的密码截获技术 112

4.2 非钩子密码截获技术 124

第五章 API HOOK编程实现

5.1 HOOK API的实现 130

5.1.1 API HOOK的原理 130

5.1.1.1 PE文件的导入表 131

5.1.1.2 定位导入地址表(IAT) 135

5.1.2 实现简单的API HOOK 138

5.2 用API HOOK编写一个进程保护器 143

第六章 数据包嗅探编程

6.1 原始套接字基础 148

6.2 利用ICMP原始套接字实现ping程序 149

6.3 基于原始套接字的嗅探技术 152

6.4 利用Packet32实现ARP攻击 158

第七章 黑客程序的配置和配置信息的保护

……..

资源截图:

评论(0)